Instagram continúa transformándose en una plataforma de interacciones cada vez más profundas, y su última incorporación, la función Mapa de Instagram, abre un nuevo capítulo en la manera en la que compartimos nuestra ubicación. A primera vista, esta herramienta promete facilitar reuniones sociales, mejorar la coordinación en eventos y generar una sensación de comunidad al mostrar en tiempo real dónde se encuentran nuestros contactos. Sin embargo, como experto en ciberseguridad y tecnología, resulta imprescindible analizar tanto las virtudes de esta innovación como sus riesgos inherentes en materia de privacidad, seguridad y protección personal.

Propósito Oficial de la Función

Instagram ha presentado la función “Mapa” como una forma de conectar a los usuarios de manera más directa. Entre sus características destacadas se incluyen:

- Ubicación en tiempo real: Permite a los usuarios compartir su ubicación exacta de forma inmediata con contactos seleccionados, facilitando encuentros espontáneos y coordinaciones en vivo.

- Interacción visual: La interfaz está diseñada para mostrar un mapa interactivo donde se pueden identificar de forma sencilla las ubicaciones de los amigos. Esto resulta especialmente útil en grandes eventos, festivales o en reuniones improvisadas.

- Facilidad de coordinación: Al saber quién está cerca, es posible organizar reuniones de manera más dinámica y evitar largas conversaciones que, a veces, debilitan el encuentro real.

La visión oficial detrás de esta función es la de fomentar una experiencia social enriquecida, acercando a usuarios a través de eventos físicos y permitiendo un uso más contextual y espontáneo de la red social.

Análisis de los Riesgos de Ciberseguridad y Privacidad

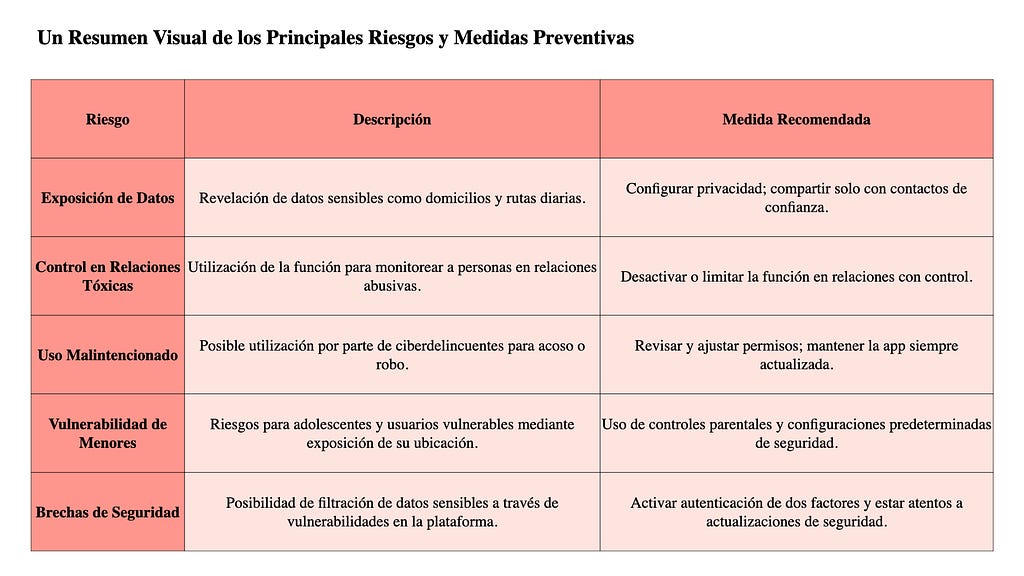

Pese a las aparentes ventajas, la función “Mapa” trae consigo una serie de riesgos que deben ser analizados en profundidad:

1. Exposición de Datos Personales

- Riesgo: Compartir la ubicación en tiempo real implica revelar datos sensibles. Esto incluye direcciones, rutas diarias, y, en algunos casos, el lugar de residencia o trabajo.

- Impacto: Estos datos pueden ser aprovechados por actores maliciosos para rastrear a usuarios, facilitando desde el robo hasta situaciones de acoso o vulneración de la intimidad personal.

- Medida de mitigación: Es fundamental ajustar y revisar las configuraciones de privacidad. Los usuarios deben compartir su ubicación únicamente con personas de plena confianza y ser selectivos al activar esta funcionalidad.

2. Vulnerabilidad en Relaciones Tóxicas o de Control

- Riesgo: En relaciones marcadas por el control o la violencia psicológica, esta herramienta podría ser utilizada para monitorear constantemente a la pareja o a familiares.

- Impacto: Esto puede prolongar o incluso agravar comportamientos abusivos, ya que la ubicación en tiempo real ofrece una ventana permanente a la vida personal del usuario.

- Medida de mitigación: Se recomienda utilizar las opciones de privacidad de la aplicación y, en casos extremos, evitar compartir ubicación con individuos que tengan antecedentes de comportamiento controlador.

3. Posible Uso Malintencionado por Terceros

- Riesgo: Si la función no está correctamente configurada o si el usuario ignora las alertas de seguridad, la ubicación en tiempo real puede ser explotada por ciberdelincuentes.

- Impacto: Desde stalking (acoso persistente) hasta ataques en tiempo real, la exposición constante puede poner en riesgo la integridad física y emocional de la persona.

- Medida de mitigación: Desactivar la función o limitar rigurosamente quién puede acceder a esta información es crucial. Además, se recomienda revisar regularmente las actualizaciones de privacidad de la aplicación.

4. Riesgos para Menores y Usuarios Vulnerables

- Riesgo: Las cuentas de adolescentes o usuarios con menor criterio en el manejo de información personal son especialmente vulnerables.

- Impacto: La exposición de la ubicación puede atraer riesgos asociados al grooming, explotación o incluso encuentros no deseados.

- Medida de mitigación: La función debería contar con controles parentales robustos y configuraciones predeterminadas que protejan a los usuarios jóvenes. Es esencial que tanto padres como tutores monitoreen el uso y ajusten los permisos según corresponda.

5. Posibles Fallas en la Seguridad de Datos

- Riesgo: Cualquier plataforma que maneje datos en tiempo real corre el riesgo de sufrir brechas de seguridad o vulnerabilidades en sus servidores.

- Impacto: Una filtración de datos podría exponer la ubicación de millones de usuarios, facilitando ataques dirigidos o campañas de desinformación y acoso masivo.

- Medida de mitigación: La compañía debe implementar protocolos de seguridad avanzados, encriptación de datos y auditorías periódicas de vulnerabilidades. Mientras tanto, el usuario debe complementarlo activando la verificación en dos pasos y revisando permisos constantemente.

Reflexiones Finales y Recomendaciones

Aunque la función “Mapa” de Instagram aporta una nueva dimensión en la interacción social, sus posibles riesgos no deben subestimarse. Cada característica innovadora en el ámbito digital acarrea consigo desafíos cruciales en la protección de la privacidad y la seguridad personal. Es vital que tanto la plataforma como los usuarios asuman una postura proactiva:

- Para los usuarios:

- Revisar de forma periódica las configuraciones de privacidad de Instagram.

- Limitar la visibilidad de la ubicación solo a personas de absoluta confianza.

- Considerar alternativas, como el “modo invisible”, en situaciones donde la seguridad pueda estar comprometida.

- Implementar autenticación en dos pasos y revisar los permisos otorgados en los dispositivos móviles.

- Para la industria tecnológica:

- Desarrollar implementaciones que prioricen la seguridad y el control de datos.

- Ofrecer configuraciones más intuitivas y predeterminadas enfocadas en la protección, especialmente para usuarios jóvenes y vulnerables.

- Realizar auditorías externas y transparentes para demostrar el compromiso con la ciberseguridad.

Este tipo de innovaciones nos invita a reflexionar sobre el delicado equilibrio entre conectividad y privacidad. Mientras que la búsqueda de una vida social más conectada es comprensible en nuestra sociedad hiperconectada, nunca debemos obviar la importancia de proteger los datos personales que se generan y comparten en estos espacios virtuales.

Fuentes Consultadas

- MDZ Online

- El Eco

- El Destape Web

- Análisis de seguridad de Redstone Informatics

- Opiniones de Charles Redstone y el equipo de News by Redstone.

Escrito por Steve G. Para News by Redstone y Redstone Informatics.